Ngày nào cũng có trang web Việt Nam bị hack

Theo anh Nguyễn Hồng Phúc, một chuyên gia bảo mật hoạt động độc lập, các cuộc tấn công vào hạ tầng mạng Việt Nam không phải hôm qua mới xảy ra mà diễn ra liên tục trong nhiều năm liền. Hiện tại, trên mạng internet cũng đang tồn tại rất nhiều trang web “khoe” chiến tích tấn công của các nhóm tin tặc.

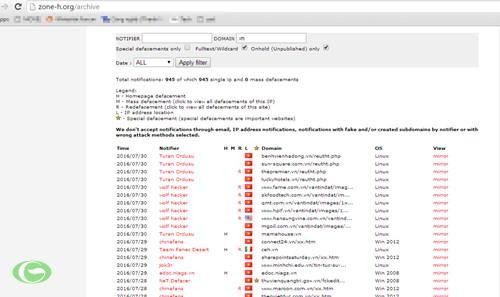

Chẳng hạn, người dùng có thể truy cập vào trang web http://zone-h.org/archive (đây là trang web mà nhiều nhóm tin tặc công khai “khoe” lại chiến tích sau khi đã tấn công thành công các trang web trên thế giới – PV). Sau đó chọn lọc riêng những trang web có tên miền tại Việt Nam (.vn) sẽ thấy hầu như mỗi ngày đều có các nhóm tin tặc công khai đã tấn công thành công vào những trang web nào tại Việt Nam.

Ví dụ, chỉ trong hôm qua 30.7, đã có một loạt trang web tại Việt Nam bị thay đổi giao diện trang chủ, và ghi rõ cuộc tấn công này do nhóm tin tặc nào gây ra. Trong đó có cả nhóm wolf hacker đã tấn công trang web của VFF hôm 29.7 vừa qua.

Chuyên gia bảo mật hoạt động độc lập Hồng Phúc cũng nhận định rằng có rất nhiều nhà quản trị còn suy nghĩ trang web của mình ít ai để ý đến, nên không tích cực trong việc nâng cấp hệ thống. Điều này cũng là lý do vì sao khi tin tặc ra tay tấn công, là trang web sẽ bị “hạ gục” ngay.

Tin tặc khoe chiến tích hack thành công các website Việt Nam Ảnh chụp màn hình

Tin tặc tấn công bằng phương pháp nào

Ông Ngô Tuấn Anh – Phó chủ tịch phụ trách bộ phận An ninh mạng của Bkav, cho rằng có 3 phương pháp mà tin tặc thường hay tấn công vào các trang web tại Việt Nam gồm:

– Thứ 2: Tin tặc có thể kiểm soát server chứa website, do có thể kiểm soát server tin tặc dễ dàng thay đổi các file, cơ sở dữ liệu trên server, dẫn tới nội dung website bị thay đổi. Việc kiểm soát server có thể được tin tặc thực hiện thông qua khai thác lỗ hổng của server đó hay cài phần mềm gián điệp lên máy tính của người quản trị để lấy thông tin đăng nhập. Có thể hiểu đơn giản như ngôi nhà có cửa phụ bị hỏng, kẻ trộm vào theo cửa này và sau đó mở cửa chính để thực hiện hành vi trộm cắp.

– Thứ 3: Tin tặc chiếm quyền kiểm soát tài khoản quản trị tên miền và tiến hành điều hướng sang một website giả mạo với nội dung khác so với website chính thống. Để phân giải tên miền sang địa chỉ IP, phục vụ cho việc truy cập internet, dịch vụ phân giải tên miền (DNS) được sử dụng để ánh xạ tên miền thành địa chỉ IP.

Nếu tin tặc thay đổi thông tin bản ghi (ánh xạ tên miền – địa chỉ IP) từ tên miền thật sang địa chỉ IP giả mạo của tin tặc, người sử dụng sẽ bị “chuyển hướng” sang website giả mạo.

Chủ quan trong việc bảo mật

Theo ông Võ Đỗ Thắng, Giám đốc Trung tâm đào tạo và an ninh mạng Athena, không riêng gì Vietnam Airlines, rất nhiều nhà quản trị website ở Việt Nam đã chủ quan về độ bảo mật và ít cập nhật thông tin lỗ hổng mới đã được chia sẻ hằng ngày.

Hầu hết các hình thức tấn công thay đổi giao diện trang chủ (Deface) thực hiện dựa trên các phương pháp như khai thác các lỗ hỏng bảo mật tồn tại trong hệ thống website ví dụ như SQL Injection, hệ thống tồn tại các mã độc Shell, các quản trị đặt các mật khẩu cá nhân trên website không đảm bảo được độ an toàn hoặc tồn tại các đường liên kết cho phép tải lên các tập tin mã độc.

Ngoài ra tin tặc có thể khai thác các lỗ hổng dựa trên những lỗi ẩn trên server hoặc thông qua các hình thức gián tiếp nhằm đánh vào các sơ suất của các quản trị viên hệ thống. Dựa trên các lỗ hổng bảo mật đã khai thác, việc thay đổi giao diện (Deface) một trang chủ website là chuyện sẽ diễn ra hoặc đơn giản có thể chiếm được toàn hệ thống.

Sự chủ quan của nhà quản trị cũng là một trong những yếu tố khiến cho tin tặc xâm nhập vào hệ thống dễ dàng Ảnh: AFP

Theo ông Ngô Trần Vũ, Giám đốc điều hành Công ty bảo mật NTS Security, điều cần nhất mà các quản trị viên cần làm là thường xuyên cập nhật các thông tin lỗi trong hệ thống thông qua các website như: http://exploit-db.com, thường xuyên cập nhật hệ thống server cũng như website thường xuyên, kiểm tra lỗ hỏng website định kỳ, quét tìm các mã độc tồn tại trong hệ thống cũng như website, không sử dụng các plug-in hay các phần mềm lạ không rõ nguồn gốc.

Ngoài ra, các nhà quản trị website nên thường xuyên cập nhật bản vá lỗi web template. Dùng phần mềm diệt virus cho server để quét các loại mã độc bị tin tặc tiêm nhiễm trong dữ liệu. Sử dụng các lớp tường lửa bằng thiết bị phần cứng của các hãng bảo mật nổi tiếng để chống xâm nhập. Lập ra các nguyên tắc bảo mật cho website mình quản trị. Các module gắn kết vào website hoặc bất cứ phần lập trình mới cho website phải được kiểm tra lỗi bảo mật trước khi sử dụng.

8.700 tỉ đồng là thiệt hại do virus máy tính gây ra đối với người dùng Việt Nam trong năm 2015. Con số này vẫn ở mức cao và tiếp tục tăng so với 8.500 tỉ đồng của năm 2014. Kết quả này được đưa ra từ chương trình đánh giá tình hình an ninh mạng do Bkav thực hiện vào tháng 12.2015.

Mức thiệt hại do virus máy tính gây ra được tính dựa trên thu nhập của người sử dụng và thời gian công việc của họ bị gián đoạn do các trục trặc gây ra bởi virus máy tính. Theo đó, bình quân mỗi người sử dụng máy tính tại Việt Nam đã bị thiệt hại 1,253 triệu đồng, với ít nhất 6,98 triệu máy tính bị ảnh hưởng.

Thống kê của Bkav cho thấy USB vẫn là nguồn lây nhiễm virus nhiều nhất tại Việt Nam hiện nay. Có đến 83% người tham gia chương trình đánh giá của Bkav cho biết USB của họ đã bị nhiễm virus ít nhất một lần trong năm, giảm không đáng kể so với con số 85% của năm 2014. Hơn 9,1 triệu lượt máy tính đã được ghi nhận nhiễm các loại virus lây qua USB trong năm cho thấy bức tranh rõ nét về tình trạng sử dụng USB tại Việt Nam.

Trong năm 2015 đã có 62.863 dòng virus máy tính mới xuất hiện tại Việt Nam. 61,7 triệu lượt máy tính đã bị lây nhiễm virus trong năm. Virus lây nhiều nhất là W32.Sality.PE, lây nhiễm trên 5,8 triệu lượt máy tính.

Theo Thanh niên