|

Một malware xưa cũ nhưng nguy hiểm hoạt động trên nền tảng Android, được gọi là FakeSpy, vừa tái xuất. FakeSpy, vốn được phát hiện lần đầu bởi các nhà nghiên cứu bảo mật gần 3 năm trước, là một malware đặc biệt nguy hiểm khi được thiết kế để đánh cắp tin nhắn, dữ liệu tài chính, thông tin đăng nhập ngân hàng, dữ liệu ứng dụng, danh bạ, và nhiều thứ khác lưu trữ trên thiết bị của người dùng.

Thế hệ đầu của FakeSpy nhắm vào đối tượng người dùng ở Hàn Quốc và Nhật Bản. Tuy nhiên, trong lần trở lại này, nó đã trở nên tham vọng hơn nhiều và bắt đầu nhắm đến người dùng toàn cầu. Một số quốc gia hiện được cho là nằm trong tầm ngắm của malware này bao gồm Trung Quốc, Pháp, Đức, Vương quốc Anh, và Mỹ. Thế hệ FakeSpy hiện tại còn mạnh mẽ và tinh vi hơn bản gốc, do đó người dùng Android cần cảnh giác tối đa và tránh bị đánh lừa bởi các tin nhắn đáng nghi.

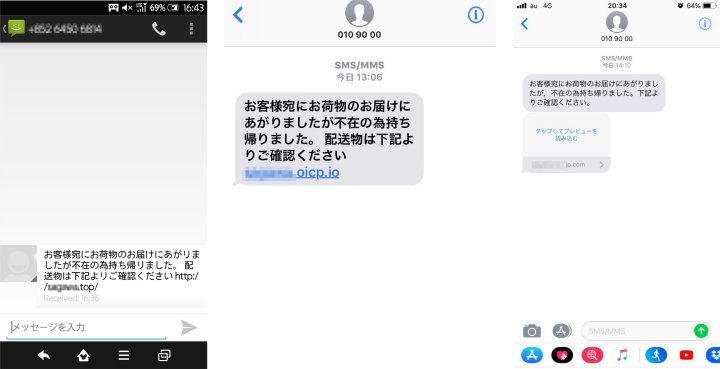

Cách thức lây lan của FakeSpy được đánh giá là khá thông minh, bắt đầu bằng một tin nhắn SMS tự nhận được gửi đến từ một bưu điện địa phương. Tin nhắn này nói rằng bưu điện đang cố chuyển phát một kiện hàng cho người dùng, nhưng không thể chuyển được vì người dùng không có nhà. Tiếp đó, nó sẽ cung cấp cho người dùng một đường link mà khi bấm vào, họ sẽ vô tình tải về một ứng dụng giả dạng ứng dụng của bưu điện. Một khi đã cài đặt trót lọt vào thiết bị, ứng dụng này sẽ gửi tin nhắn giả mạo cùng với đường link đến trang web có chứa mã độc đến toàn bộ danh bạ của người dùng.

|

|

Một tin nhắn SMS kèm link được gửi bởi FakeSpy

|

Theo các nhà nghiên cứu bảo mật, các ứng dụng giả mạo được phát triển dựa trên WebView, một phần mở rộng phổ biến thuộc lớp View của Android, vốn cho phép các nhà phát triển hiển thị một trang web. FakeSpy sử dụng view này để điều hướng người dùng đến trang web chính chủ của bưu cục khi ứng dụng khởi chạy, từ đó tiếp tục đánh lừa nạn nhân. Phương thức này cho phép ứng dụng độc hại trông có vẻ đàng hoàng, đặc biệt khi các biểu tượng ứng dụng và giao diện người dùng của chúng đều được lấy từ trang web gốc.

Nếu người dùng vô tình tải về ứng dụng giả mạo, malware về cơ bản đã nắm quyền truy xuất hoàn toàn vào thiết bị của họ. Như đã nói ở trên, nó có thể đọc tin nhắn, gửi tin nhắn, truy cập thông tin danh bạ, và đọc dữ liệu trên bộ nhớ gắn ngoài. Chưa hết, ứng dụng này còn tìm kiếm bất kỳ ứng dụng ngân hàng hay tiền mã hóa nào có trên thiết bị để đánh cắp thông tin đăng nhập.

Về xuất xứ, các nhà nghiên cứu khẳng định mọi dấu hiệu thu thập được đều chỉ về một nhóm hacker Trung Quốc được biết đến với cái tên "Roaming Mantis". Các tác giả malware dường như đã dành rất nhiều công sức để cải tiến malware, tích hợp vào nó nhiều tính năng nâng cấp mới để biến nó trở nên tinh vi hơn, có khả năng lẩn trốn tốt hơn, và có trang bị tận răng hơn. Những cải tiến này giúp FakeSpy trở thành một trong những malware đánh cắp thông tin mạnh mẽ nhất trên thị trường. Các nhà nghiên cứu dự báo malware này sẽ tiếp tục tiến hóa với nhiều tính năng mới trong tương lai – câu hỏi duy nhất lúc này là khi nào làn sóng bùng phát tiếp theo sẽ xảy ra?

Có lẽ không cần phải nói nhiều, nếu bạn đang sử dụng một thiết bị Android, hãy đề cao cảnh giác trước bất kỳ tin nhắn khả nghi nào đến từ những nguồn không quen thuộc.

Theo Diễn đàn đầu tư