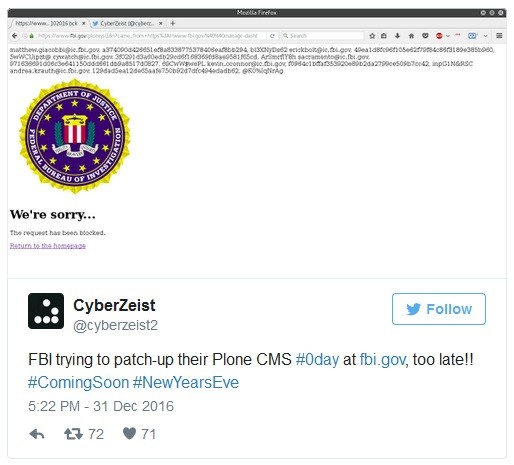

Ngày 22.12 .2016, CyberZeist, còn được gọi với mật danh là Le4ky, khai thác một lỗ hổng zero-day trong Hệ thống quản trị nội dung Plone (CMS) của trang web của FBI, đăng tải một số thông tin bị rò rỉ lên trang Pastebin, một trang web mã nguồn mở thường được tin tặc sử dụng để đăng tải thông tin bị đánh cắp và các đoạn code.

Trên trang Pastebin, hacker này tuyên bố rằng những thông tin bị rò rỉ này "hoàn toàn dành cho các hackers phong trào Anonymous."

Lỗi zero-day là một lỗ hổng bảo mật trong các đoạn mã (code) mà không bị phát hiện, không được liệt kê, hoặc vá. Chính vì vậy, trang web của FBI có zero-day, được sử dụng cho các cuộc tấn công mạng.

CyberZeist đã tìm thấy một lỗ hổng zero - day trong Plone CMS, được các chuyên gia an ninh mạng đánh giá là Hệ thống quản trị nội dung (CMS) an toàn nhất trong số các chuyên gia an ninh. CMS này được sử dụng cho nhiều trang web lớn như Google, FBI và CIA, các cơ quan quan trọng khác của Mỹ.

Lần tấn công (hack) mới nhất, hacker đã lấy được và tiết lộ dữ liệu cá nhân của hơn 155 nhân viên tại FBI, bao gồm họ và tên, mật khẩu và tài khoản email.

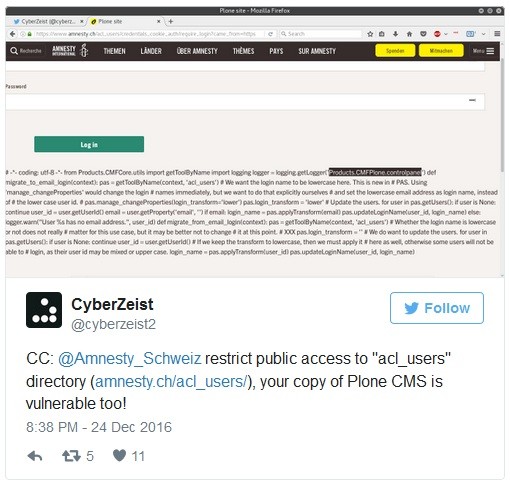

CyberZeist cảnh báo rằng, các cơ quan tổ chức, hiện đang sử dụng Plone CMS cũng rất dễ bị tấn công tương tự, trong đó có cả các cơ quan như Tổ chức EU về Mạng & Bảo mật thông tin, Trung tâm điều phối Quyền Sở hữu Trí tuệ (Intellectual Property Rights Coordination Center - WIPO) và Tổ chức Ân xá Quốc tế.

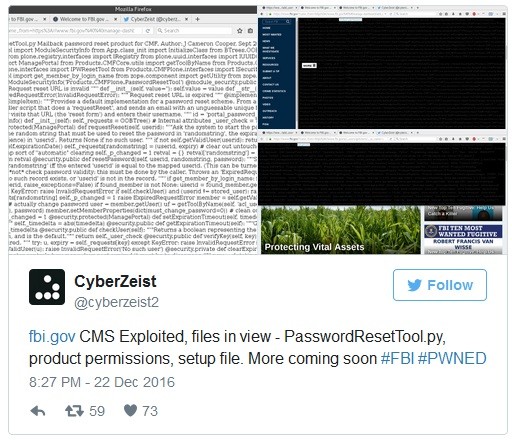

CyberZeist khi tấn công trang web của FBI cho biết, trang web của cơ quan này đang chạy phiên bản cũ của hệ điều hành mã nguồn mở (OS) FreeBSD. Mặc dù phiên bản gần đây nhất, 11.0, đã được phát hành vào tháng 10.2016, FBI vẫn đang sử dụng phiên bản 6.2, phát hành vào tháng 01. 2007.

Trong khi nghiên cứu khai thác phần code, CyberZeist phát hiện rằng, quản trị mạng của FBI đã "làm việc một cách rất lười biếng, anh / cô ấy đã lưu giữ các tập tin sao lưu (back up) có (phần mở rộng .bck) trên cùng một thư mục gốc, nơi các file gốc của trang web được cài đặt (Cảm ơn quản trị website!) (Thank you Webmaster!)"

Các nhà chức trách Mỹ chưa có câu trả lời cho các cuộc tấn công truy cập (hacks) của CyberZeist. CyberZeist tuyên bố rằng các chuyên gia an ninh mạng không phát hiện ra lỗ hổng trong CMS. "Tôi thử tiến hành kiểm tra lỗ hổng 0day trong trang web của FBI và Amnesty" do các nhà phát triển "rất lo ngại rằng, ai đó sẽ sử dụng các thông tin này để tấn công trang web của FBI."

Hacker khẳng định rằng, lỗi zero-day đang được một hacker có nickname là "lo4fer." chào bán trên mạng Tor." Anh ta nói "Tôi không thể công bố lỗ hổng để hack 0day cho mình khi lỗi này được bán ra trên mạng Tor bằng Bitcoins "CyberZeist viết trên trang rò rỉ thông tin Pastebin . "Một khi 0day không được bán nữa, tôi sẽ viết một tweet, công khai lỗ hổng tấn công 0day của Plone CMS."

Theo CyberZeist, trong năm 2011, CyberZeist cho biết một thành viên của nhóm hacker nổi tiếng Anonymous đã hack vào trang web FBI. Thời điểm đó, hacker này đã vượt được qua hàng rao an ninh trang web của FBI bằng một trang lừa đảo giả mạo tương tự như cổng thông tin đăng nhập. Cách lấy mật khẩu và tên người dùng này tương tự như cách mà các hackers đã tấn công các email của thành viên Đảng Dân chủ.

Trong lần đột nhập này, CyberZeist đã lấy hơn 250 địa chỉ email và mật khẩu.

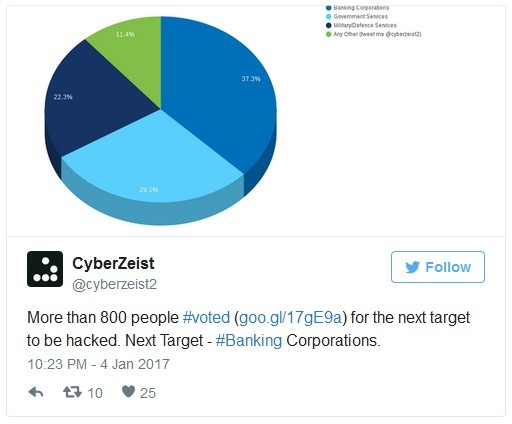

Trong các hoạt động tiếp theo của mình, CyberZeist công bố một cuộc bình chọn, đặt câu hỏi, những người hâm mộ bỏ phiếu cho mục tiêu tiếp theo mà hacker này nên tấn công. Những mục tiêu được đưa ra bình chọn là Các cơ quan chính phủ, các tập đoàn ngân hàng, website cơ quan quân sự và các cơ quan quốc phòng quốc gia (vệ binh quốc gia) và nhiều tùy chọn "khác", người dùng có thể tweet sở thích của mình để CyberZeist lựa chọn. Lựa chọn phổ biến là các tổ chức ngân hàng với hơn 800 phiếu bầu cho đến thời điểm này.

TTB