Theo báo cáo mới nhất của Kaspersky Digital Footprint Intelligence, mặc dù số lượng tập ghi nhớ và các vụ lây nhiễm mã độc trong năm 2023 đã giảm nhẹ 9% so với năm 2022, nhưng không đồng nghĩa với hoạt động tấn công trái phép của hacker sẽ thuyên giảm.

Theo dự báo, thời gian tới, một số thông tin bị đánh cắp trong năm 2023 sẽ bị rò rỉ lên web đen, phạm vi ảnh hưởng sẽ còn lớn hơn rất nhiều so với con số 10 triệu thiết bị được dự báo ban đầu. Khả năng thâm nhập vào tập nhật ký của những kẻ đánh cắp thông tin, số vụ lây nhiễm xảy ra trong năm 2023 lên tới 16.000.000 vụ.

Trên mỗi thiết bị nhiễm, ước tính trung bình tội phạm mạng đánh cắp 50,9 thông tin đăng nhập. Các thông tin này có thể được hacker sử dụng cho các mục đích bất chính như tấn công mạng để chiếm đoạt tài khoản ngân hàng, tấn công bằng mã độc tống tiền, bán thông tin bất hợp pháp.

Đáng lưu ý, các vụ tấn công mạng bằng mã độc đã ảnh hưởng tới 443.000 trang web trên toàn thế giới. Hacker đã xâm nhập và đánh cắp thông tin trong suốt 5 năm qua, bao gồm các thông tin quan trọng như tài khoản, mật khẩu đăng nhập vào nền tảng mạng xã hội, dịch vụ ngân hàng trực tuyến, ví điện tử, hệ thống nội bộ và email doanh nghiệp.

Trong đó, tên miền .com có số lượng tài khoản bị xâm nhập nhiều nhất, ảnh hưởng gần 326 triệu thông tin đăng nhập và mật khẩu đã bị xâm phạm trong năm 2023. Tiếp đến là tên miền .br của Brazil với 29 triệu tài khoản bị xâm nhập, tên miền .in liên kết với Ấn Độ cũng có 8 triệu tài khoản bị ảnh hưởng. Tên miền .co của Colombia cũng có gần 6 triệu tài khoản bị rò rỉ.

Việt Nam cũng nằm trong top 5 các quốc gia có chịu ảnh hưởng bởi các cuộc tấn công kể trên. Các website có tên miền .vn cũng ảnh hưởng tới trên 5,5 triệu tài khoản.

Theo các chuyên gia, để bảo vệ thông tin khỏi phần mềm độc hại đánh cắp dữ liệu, người dùng Việt Nam nên sử dụng giải pháp bảo mật toàn diện cho mọi thiết bị. Điều này sẽ giúp ngăn ngừa lây nhiễm và cảnh báo họ về những mối nguy hiểm, chẳng hạn như các trang web đáng ngờ hoặc email lừa đảo có thể là nguồn lây nhiễm.

Hơn nữa, các doanh nghiệp có thể giúp người dùng, nhân viên và đối tác của họ tự bảo vệ mình khỏi mối đe dọa theo cách này. Họ có thể chủ động theo dõi rò rỉ và nhắc người dùng thay đổi mật khẩu bị rò rỉ ngay lập tức.

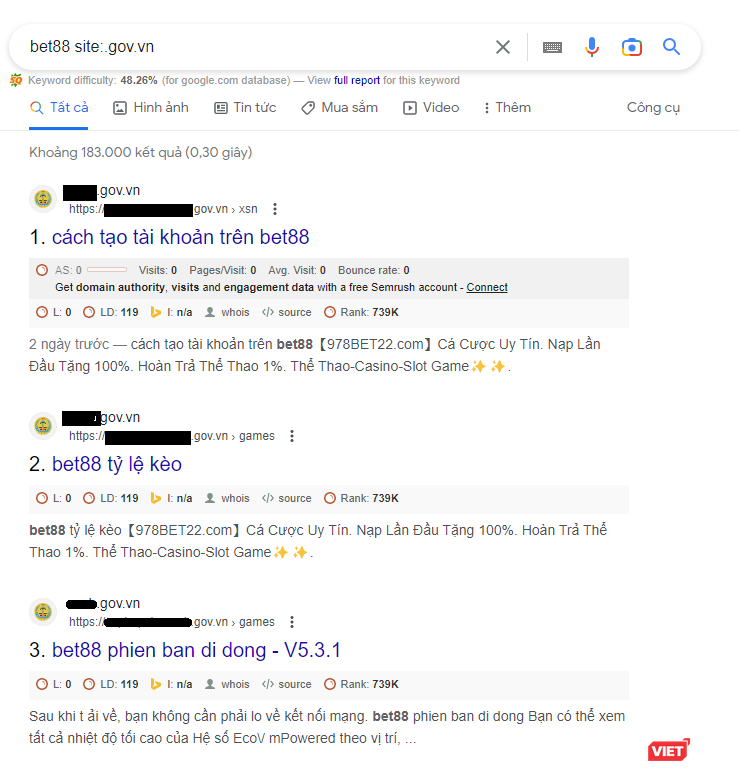

Lượng lớn website của cơ quan nhà nước bị chèn mã độc

Các tên miền có đuôi .vn của Việt Nam đang bị tấn công ransomware với số lượng lớn là điều không bất ngờ, khi việc bảo mật thông tin khỏi phần mềm độc hại đánh cắp dữ liệu của các website tên miền .vn là vấn đề được cảnh báo trong vài năm gần đây.

Đáng chú ý, như VietTimes đã thông tin, từ cuối năm 2022 đến nay, Bộ Thông tin và Truyền thông cũng như Cục An toàn thông tin và các doanh nghiệp an ninh mạng đã nhiều lần phát đi cảnh báo diện rộng, yêu cầu các các cơ quan, tổ chức rà soát nội dung không phù hợp trên các website tên miền (.gov.vn) của cơ quan nhà nước.

Các đơn vị này liên tục phát đi cảnh báo về việc các website của đơn vị bị lợi dụng để tải lên số lượng lớn tệp tin có nội dung độc hại. Cụ thể như website của các đơn vị thuộc Bộ Khoa học và Công nghệ; Bộ Lao động Thương binh và xã hội; Bộ Nông nghiệp và Phát triển nông thôn; Bộ Y tế...

Một số tỉnh thành có số lượng website, đường dẫn bị chèn nội dung quảng cáo không phù hợp như: Hà Nội, Bắc Kạn, Tp.Hồ Chí Minh, Lai Châu, Quảng Nam, Đồng Nai, Hải Phòng, Quảng Bình, Thái Bình.

Chia sẻ thực tế này, một doanh nghiệp chuyên về an ninh mạng thông tin, từ đầu năm đến tháng 9/2023, họ đã ghi nhận và xử lý nhiều cuộc tấn công mã độc có chủ đích nhắm vào các website tên miền .gov.vn. Hậu quả là máy chủ bị kiểm soát, bị chèn các link độc hại trong kết quả tìm kiếm hoặc người truy cập sẽ bị điều hướng sang các trang web không mong muốn. Mặc dù mã độc xuất hiện từ năm 2021, nhưng biến thể mới năm 2023 đã có nhiều nâng cấp, tinh vi hơn, khó ngăn chặn cũng như khó gỡ bỏ hơn.

Thống kê của Công ty Công nghệ An ninh mạng Quốc gia Việt Nam NCS cho biết, trong 6 tháng đầu năm qua, có gần 400 website của các cơ quan nhà nước có tên miền .gov.vn và các tổ chức giáo dục có tên miền .edu.vn bị hacker tấn công, xâm nhập, chèn mã quảng cáo cờ bạc, cá độ trực tuyến.

Không chỉ chèn các đường link quảng cáo, hacker khi kiểm soát được hệ thống có thể đánh cắp cơ sở dữ liệu, trong đó có dữ liệu cá nhân của người dùng, thậm chí có thể đăng tải các nội dung xấu độc hoặc link phát tán mã độc.

Gần 400 website của cơ quan nhà nước, tổ chức giáo dục bị chèn mã quảng cáo cờ bạc, cá độ

Vẫn còn gần 270 website cơ quan nhà nước, website giáo dục bị chèn quảng cáo cờ bạc, cá độ